Une infime vulnérabilité ou une défaillance dans un système de sécurité suffit à des hackers pour voler, détruire ou divulguer des informations sensibles.

Pour une entreprise, les conséquences d’un tel incident peuvent être dévastatrices. Cela peut aller de la poursuite judiciaire à l’atteinte à l’image de marque, jusqu’au dépôt de bilan. PME, grandes industries ou TPE, aucun type d’entreprise n’est épargné sans une protection adéquate.

C’est pour ces raisons que l’adoption de mesures de sécurité efficaces contre le piratage informatique est devenue indispensable. Le sujet vous concerne ? Euro Info, spécialiste en cybersécurité à Valenciennes et Lille, vous propose 15 recommandations pour renforcer la protection de votre système d’information.

1 – Sensibiliser les équipes

Des données importantes sont confiées à votre personnel au quotidien (des informations personnelles sur des clients, des renseignements sur la finance, etc.). Or, grâce aux e-mails d’hameçonnage ou de phishing, les hackers peuvent facilement obtenir des données sensibles.

Pour que votre personnel soit averti du danger, vous devez :

- Mener une campagne de sensibilisation : newsletters, affiches, emails, etc. Utilisez tous les supports pour expliquer les dangers et conséquences d’une cyberattaque et les bonnes pratiques pour l’éviter.

- Évaluer le niveau de compétence de vos équipes : simulez des attaques, faites des audits ou mettez en place des quiz.

- Former votre personnel : utilisez des modules ou des guides pratiques.

Vous souhaitez être accompagné dans la transformation digitale de votre organisation ? Faites appel à un spécialiste comme Euro Info. Notre société informatique peut se charger d’accompagner et de conseiller vos équipes IT ou votre direction générale et financière.

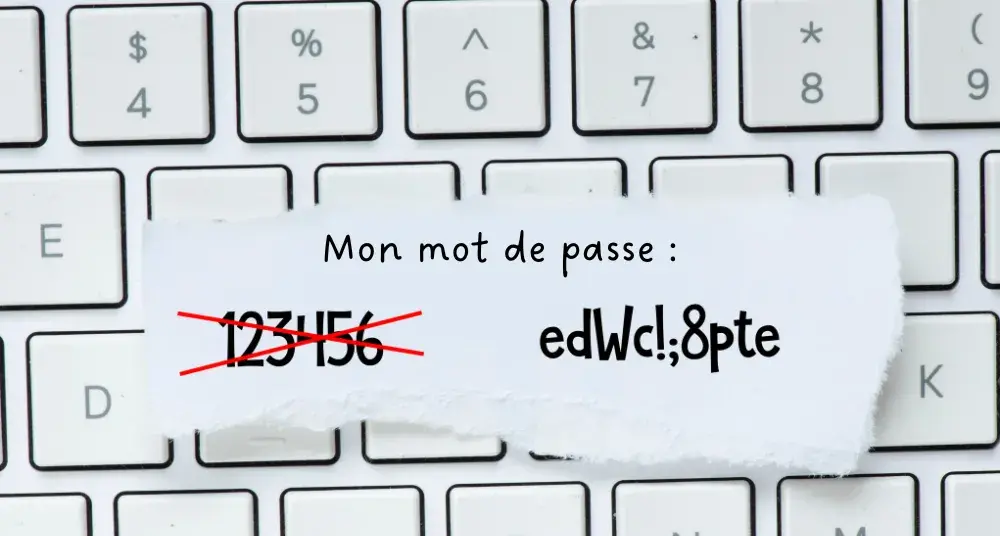

2 – Renforcer les mots de passe

Pour rendre le piratage de données personnelles plus complexe, utilisez des mots de passe forts et uniques (longs, avec des caractères spéciaux, chiffres et lettres), pour chaque compte. Si possible, changez-les régulièrement.

Un gestionnaire de mots de passe peut également vous être d’une grande aide. Il vous permet de gérer et de sécuriser vos accès d’une façon simple, mais sécurisée.

3 – Chiffrer les communications

Chiffrer les fichiers ou textes envoyés par e-mails ou autres plateformes permet de les rendre illisibles, sans code. Même si un pirate parvient à intercepter les messages, il ne pourra pas les lire sans les accès. Comment faire ?

- Le chiffrement symétrique : l’envoyeur et le destinataire partagent la même clé secrète. Ces derniers n’ont qu’à utiliser le code pour chiffrer et déchiffrer le message.

- Le chiffrement asymétrique : utilise deux clés. La première est une clé publique qui permet de chiffrer. Elle peut être partagée avec d’autres personnes. La seconde est une clé privée qui doit demeurer secrète. Elle sert à décoder les messages.

4 – Ne pas brancher de matériel inconnu

Vos équipes ne doivent pas utiliser des périphériques USB ou des appareils connectés qui ne sont pas reconnus ou approuvés par l’entreprise. Cette mesure permet de prévenir l’installation de logiciels malveillants au sein du système informatique de la société.

5 – Limiter les droits d’accès et utiliser la double authentification

Réduisez l’accès aux données sensibles au strict minimum, grâce au principe du moindre privilège ou least privilege. N’accordez aux utilisateurs que les niveaux d’accès nécessaires pour réaliser leur travail. En cas de piratage, les fuites ou vols de données sont limités.

Et pour sécuriser les comptes des utilisateurs, privilégiez l’authentification à double facteur. Cette mesure requiert que les collaborateurs fournissent deux preuves distinctes de leur identité (code provisoire, mail, clé spécifique…) pour accéder à leur compte, renforçant ainsi la protection contre les intrusions non autorisées.

6 – Utiliser la segmentation réseau

C’est une pratique de sécurité qui consiste à diviser votre réseau informatique en de sections plus petites. Ces dernières sont communément appelées, segments ou zones que vous pouvez isoler en cas de problèmes de sécurité.

Si vous voulez mettre en place cette protection et sécuriser votre infrastructure informatique de la façon la plus efficace possible, demandez l’aide d’une agence spécialisée comme Euro Info, entreprise experte en cybersécurité à Valenciennes.

7 – Faire des sauvegardes régulièrement

Afin de garantir la continuité des activités de l’entreprise, la sauvegarde régulière de données est indispensable. En cas d’attaque, les datas peuvent rapidement être récupérées.

Un hébergement Web sécurisé proposé par une agence spécialiste en matière de cybersécurité à Valenciennes, telle que Euro Info peut également s’avérer utile.

8 – Utiliser un pare-feu

Un pare-feu permet de protéger les réseaux contre les menaces externes. Il filtre les données entrantes et bloque immédiatement les accès non autorisés.

Et actuellement, il existe de nombreux types de pare-feu que vous pouvez utiliser (Cloud, logiciel, proxy, etc.). Néanmoins, si vous voulez augmenter le niveau de sécurité pour plus d’efficacité, combinez pare-feu et antivirus professionnel.

9 – Utiliser un antivirus professionnel

Pourquoi opter pour un antivirus professionnel ? Ce dernier offre une protection plus solide, des fonctionnalités avancées, une gestion centralisée, un support technique dédié et une conformité aux réglementations. C’est un choix judicieux pour assurer la sécurité du système informatique au sein de votre organisation.

10 – Utiliser un antispam

Même en sensibilisant votre personnel, de fausses manipulations peuvent parfois arriver. Alors pour prévenir plus efficacement les attaques de type phishing, utilisez un antispam.

Ce système va filtrer les emails indésirables (en analysant les mots-clés, la fréquence d’apparition, etc.), renforçant ainsi la protection contre les menaces potentielles.

11 – Protéger les machines physiques

La protection de votre matériel physique est indispensable pour mettre votre entreprise à l’abri des risques liés à une cyberattaque ou au vol de données. Pour renforcer cette protection, envisagez d’analyser les vulnérabilités de vos machines et de remédier rapidement aux failles exploitables. De plus, un audit de cybersécurité peut identifier les équipements nécessitant une protection renforcée.

Pour sécuriser l’accès aux bureaux ou locaux où se trouvent vos équipements informatiques, envisagez l’utilisation de badges, de cartes d’accès ou de systèmes de verrouillage pour limiter l’accès aux personnes autorisées.

12 – Mettre à jour les logiciels

Les pirates développent constamment de nouvelles techniques pour contourner les systèmes de sécurité informatique des entreprises. Les mises à jour ponctuelles des logiciels vous permettent de faire face aux nouvelles méthodes des pirates. Ces programmes sont corrigés régulièrement par leurs éditeurs, ceci afin de corriger leurs failles ou leurs vulnérabilités face aux menaces cybernétiques.

Pour réactualiser facilement vos logiciels, vous pouvez tout simplement activer les mises à jour automatiques. N’oubliez pas non plus de vérifier de manière régulière les dernières mises à jour afin de vous assurer que les améliorations de sécurité ont été appliquées.

13 – Travailler avec du matériel informatique récent

La protection du système informatique d’une entreprise passe également par l’utilisation de matériel et d’équipements informatiques modernes. En effet, les dernières technologies bénéficient des avancées de sécurité. Elles sont, par exemple, dotées de pare-feu, des programmes qui détectent les logiciels malveillants ou encore des antivirus performants.

De plus, en optant pour un matériel dernier cri, votre entreprise est mieux armée contre les nouvelles méthodes employées par les cybercriminels pour pirater votre système informatique. Euro Info, notre agence de cybersécurité à Valenciennes peut vous proposer des solutions adéquates.

14 – Préparer un plan de réponse aux incidents

Il s’avère indispensable de prévoir un plan de réponse aux différents types de risques informatiques. Cela vous permet de réagir efficacement face à chaque incident de sécurité, tout en minimisant, par exemple, les interruptions opérationnelles et les pertes financières potentielles.

Afin de déterminer la meilleure approche, vous pouvez utiliser des modèles de plan de réponse existants. N’oubliez pas non plus de préparer des playbooks qui indiquent aux équipes dédiées les démarches à suivre pour réagir efficacement en cas d’incident

15 – Disposer d’une équipe d’experts pour réagir

Il est également conseillé de former une équipe spécifiquement dédiée à la réponse aux incidents de sécurité. Ce sont des personnels qualifiés capables de réagir efficacement et de manière structurée à différents risques informatiques.

Pour un meilleur résultat, les rôles et les missions des membres doivent être clairement définis. Certains procèdent à une enquête approfondie en cas d’incident, tandis que d’autres s’occupent de la mise en place d’un plan de réponse adapté.

Comme des centaines d’entreprises des Hauts-de-France, faites confiance à Euro Info pour vous accompagner dans la mise en place de solutions de sécurité pour votre système d’information.